DDoS בעידן המודרני: מטקטיקה לאסטרטגיה

בשנים האחרונות חל שינוי מהותי באופן שבו יש להבין מתקפות DDoS. אם בעבר נתפסו מתקפות אלו כהצפת תעבורה שמטרתה להפיל שירותים, הרי שכיום התמונה מורכבת יותר.

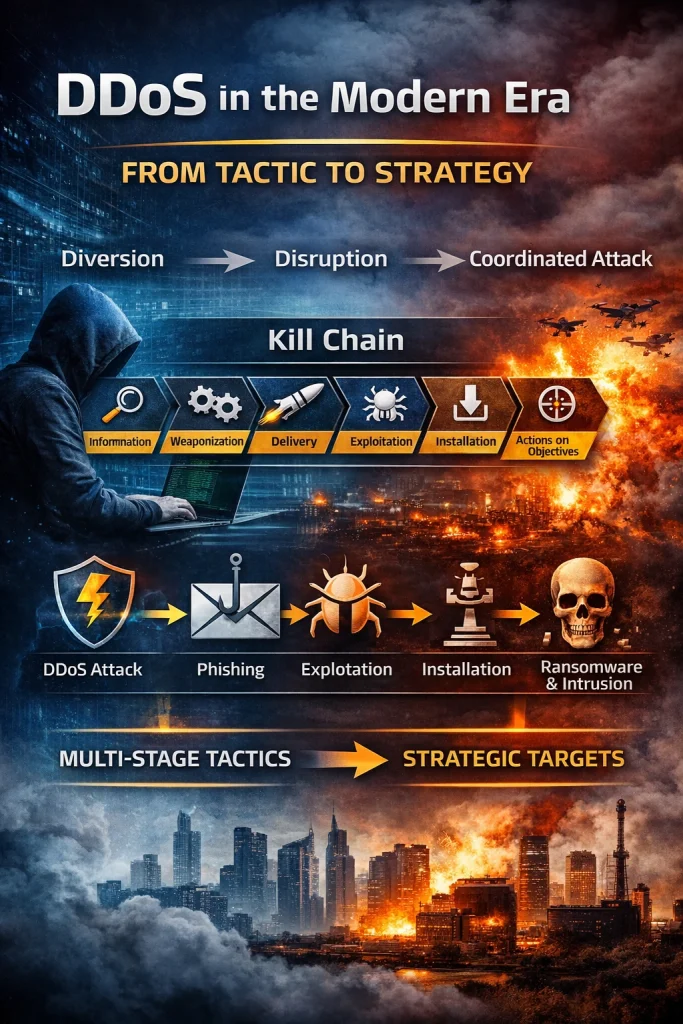

בעידן הנוכחי לדעתי, DDoS הוא לא רק איום מניעת שרות, אלא לעיתים קרובות חלק ממערכה רחבה יותר – להסחת דעת, לשיבוש תגובה, או כתשתית לפעילות תקיפה נוספת.

האם אכן מדובר בתופעה מבוססת?

לדעתי, הטענה נכונה.

הספרות המקצועית, לצד דוחות עדכניים של חברות כמו Cloudflare, Akamai, Microsoft ו-Mandiant, וכן פרסומים של גופי CERT, מצביעים על כך שמתקפות DDoS משולבות לעיתים בקמפיינים מורכבים ורב-שלביים, ולעיתים משמשות גם כהסחת דעת.

עם זאת, לא כל מתקפת DDoS היא בהכרח הסחת דעת, ובמקרים רבים מדובר פשוט במנגנון לשיבוש שירות או כחלק ממערכה רחבה יותר.

DDoS כטקטיקת הסחה (מסך עשן)

אחת התופעות הבולטות היא שימוש ב DDoS כהסחת דעת (מסך עשן).

בזמן שצוותי ההגנה עסוקים בהתמודדות עם עומס תעבורתי חריג ופגיעה בזמינות השירותים, עשויות להתבצע במקביל פעולות נוספות:

- חדירה לרשתות פנימיות

- גניבת מידע

- התבססות במערכות קריטיות

דפוס זה תועד במספר זירות, כולל מתקפות על בנקים בארצות הברית, מתקפות על תשתיות באוקראינה, ופעילות של קבוצות פרו רוסיות ופרו איראניות.

גם במודלים כמו MITRE ATT&CK ניתן לראות שימוש ב DDoS כחלק מטקטיקות של Diversion ו Impact.

מתקפות רב וקטוריות: הנורמה החדשה

כמעט ואין כיום מתקפות משמעותיות המתבצעות בווקטור אחד בלבד.

תוקפים משלבים בין מספר טכניקות, כאשר כל אחת מהן משתלבת בשלבים שונים של ה Kill Chain הכולל 7 שלבים:

- Reconnaissance איסוף מידע על היעד

- Weaponization הכנת כלי התקיפה

- Delivery העברת המטען הזדוני

- Exploitation ניצול חולשה

- Installation התקנת גישה מתמשכת

- Command and Control יצירת שליטה מרחוק

- Actions on Objectives מימוש מטרות התקיפה

במסגרת זו ניתן למפות את הטכניקות השונות:

- DDoS ליצירת עומס והסחת דעת (מסך עשן) בעיקר בשלבי Delivery

- Phishing להשגת גישה ראשונית בשלב ה Delivery

- ניצול חולשות בשלב ה Exploitation

- הפעלת כופרה בשלב ה Actions on Objectives

- ניסיונות חדירה למערכות OT כחלק מהשלבים המאוחרים של שליטה והשגת השפעה מערכתית

הראייה דרך Kill Chain מדגישה כי לא מדובר באירועים נפרדים, אלא בשרשרת תקיפה מתוזמרת שבה כל רכיב ממלא תפקיד מוגדר לאורך מחזור החיים של המתקפה.

דוגמה עדכנית: קמפיין משולב משנת 2025

דוגמה בולטת מהשנה האחרונה היא קמפיין רחב היקף שנצפה בסוף 2025, אשר כונה לעיתים “The Night Before Christmas” ונוהל באמצעות Botnet מסוג Aisuru Kimwolf.

במסגרת הקמפיין:

- בוצעו מאות מתקפות ביום

- נעשה שימוש במספר וקטורים במקביל

- SYN Flood

- HTTP Flood

- SSDP Amplification

- תקיפות מבוססות Mirai על התקני IoT

עוצמת המתקפות הגיעה לעשרות Tbps ולמאות מיליוני בקשות בשנייה.

מדובר בקמפיין רב שלבי שבו:

- שכבת L3 L4 יוצרת עומס תשתיתי

- שכבת L7 מייצרת עומס אפליקטיבי ממוקד

- Botnet מבוסס IoT מאפשר הפצה רחבה ויכולת סקייל גבוהה

דוגמה זו ממחישה כיצד DDoS משתלב כחלק ממערך תקיפה מתוזמר ולא בהכרח כאירוע בודד.

למה דווקא תשתיות אזרחיות?

התשובה אינה רק טכנית אלא גם אסטרטגית.

ארגונים אזרחיים במיוחד קטנים ובינוניים:

- פחות מוגנים

- בעלי תקציבי אבטחה מוגבלים

- מגיבים לאט יותר לאירועים

מעבר לכך, הפגיעה בהם משרתת מטרה תודעתית:

ערעור תחושת הביטחון, פגיעה באמון הציבור והפעלת לחץ עקיף על המדינה.

זהו מאפיין מובהק של לוחמת סייבר באזור האפור.

ומה לגבי תשתיות קריטיות?

בישראל ובעולם תשתיות קריטיות נהנות משכבות הגנה מתקדמות:

- Anycast

- Scrubbing Centers

- CDN

- WAF

- פתרונות ייעודיים נגד DDoS

התוצאה היא פער ברור בין רמת ההגנה של מערכות קריטיות לבין ארגונים אזרחיים – פער שהתוקפים מנצלים היטב.

תזמון המתקפות

מתקפות DDoS מופיעות לעיתים קרובות סביב אירועים ביטחוניים, מתיחות מדינית או פעולות צבאיות.

עובדה זו מחזקת את ההבנה שמדובר בכלי בעל הקשר אסטרטגי, ולא רק באמצעי טכני להפלת שירותים.

המסקנה

DDoS נשאר כלי מרכזי בזירת הסייבר, אך תפקידו התרחב.

הוא עשוי לשמש:

- להסחת דעת

- ליצירת עומס על מערכות ההגנה

- לתמיכה בשלבי תקיפה נוספים

האתגר עבור ארגונים הוא לא רק להגן על זמינות השירות, אלא להבין את ההקשר הרחב שבו מתקפה מתרחשת.