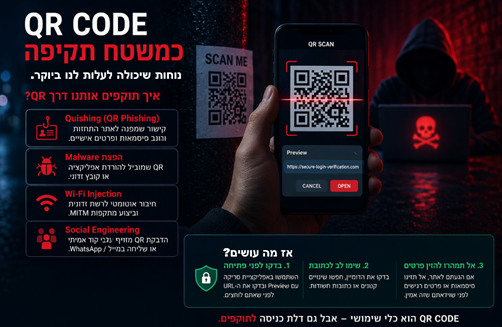

QR כמשטח תקיפה

QR Code כמשטח תקיפה (Attack Surface)

ה־QR Code הפך לכלי יומיומי – סריקה מהירה, גישה מיידית, חיבור נוח.

אבל דווקא הפשטות הזו יוצרת נקודת תורפה משמעותית בעולם הסייבר.

מה הופך QR Code למשטח תקיפה?

בניגוד ללינקים רגילים, QR Code:

- מסתיר את היעד האמיתי

- נסרק לרוב דרך מכשיר אישי (סמארטפון)

- עוקף מנגנוני הגנה מסורתיים (כמו Email Filtering)

התוצאה: המשתמש פועל לפני שהוא בודק.

וקטורי תקיפה מרכזיים

- Quishing (QR Phishing)

קוד שמפנה לאתר התחזות:

- דפי Login מזויפים

- פורטלים ארגוניים

- אתרי תשלום

גניבת credentials מתבצעת תוך שניות

- הפצת קוד זדוני

QR יכול להוביל ל:

- הורדת אפליקציות זדוניות

- קבצים מסוכנים

- קוד שמנצל חולשות במכשיר

- התקפות רשת (Wi-Fi Injection)

QR שמגדיר חיבור אוטומטי לרשת:

- התחברות לרשת זדונית

- ביצוע MITM

- יירוט תעבורה

- Social Engineering פיזי

- הדבקת QR מזויף מעל QR אמיתי

- שילוב QR במודעות או שלטים

- שליחה דרך WhatsApp או Email

המשתמש סומך על ההקשר – לא על המקור

למה זה עובד?

- אין שקיפות (אין URL גלוי מראש)

- שימוש גבוה בטלפונים סלולריים

- תחושת אמון גבוהה

- פעולה מיידית ללא חשיבה ביקורתית

איך מצמצמים סיכון?

למשתמשים:

- לבדוק את הכתובת אחרי הסריקה

- לא להזין פרטים רגישים מיד

- להשתמש באפליקציות סריקה עם Preview

לארגונים:

- הדרכות מודעות

- שימוש ב־QR מאומתים (Signed / Verified)

- ניטור קישורים ו־Redirects

סיכום

QR Code הוא לא רק כלי נוחות — הוא גם משטח תקיפה מודרני.

ככל שהשימוש בו גדל, כך גם פוטנציאל הניצול.

הבעיה אינה בטכנולוגיה — אלא באופן שבו אנחנו משתמשים בה.

סורקים מהר מדי. בודקים מאוחר מדי.